域渗透-组策略有关学习

简介

- \SYSVOL 共享文件夹

- 域内修改本地管理密码

- 还原Groups.xml中的密码

- 利用GPO实现域内主机计划任务执行

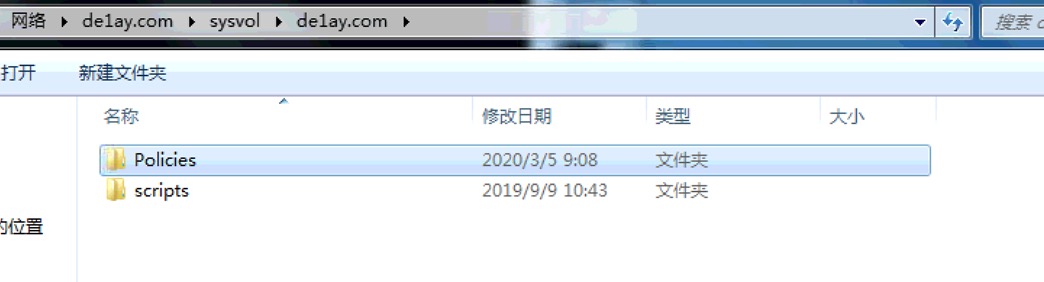

共享文件夹

域内有个共享文件夹,\domain\sysvol\domain,域内主机全能访问,里面存储了组策略相关的文件,在一开始搭建域控的时候就设置好的默认路径。

域内修改本地管理密码

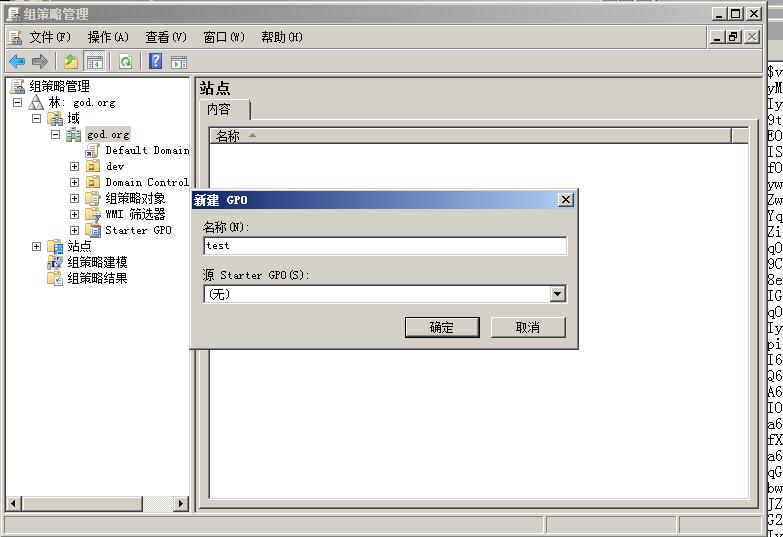

这里测试了2008的,通过组策略去修改密码。

新建一个GPO。

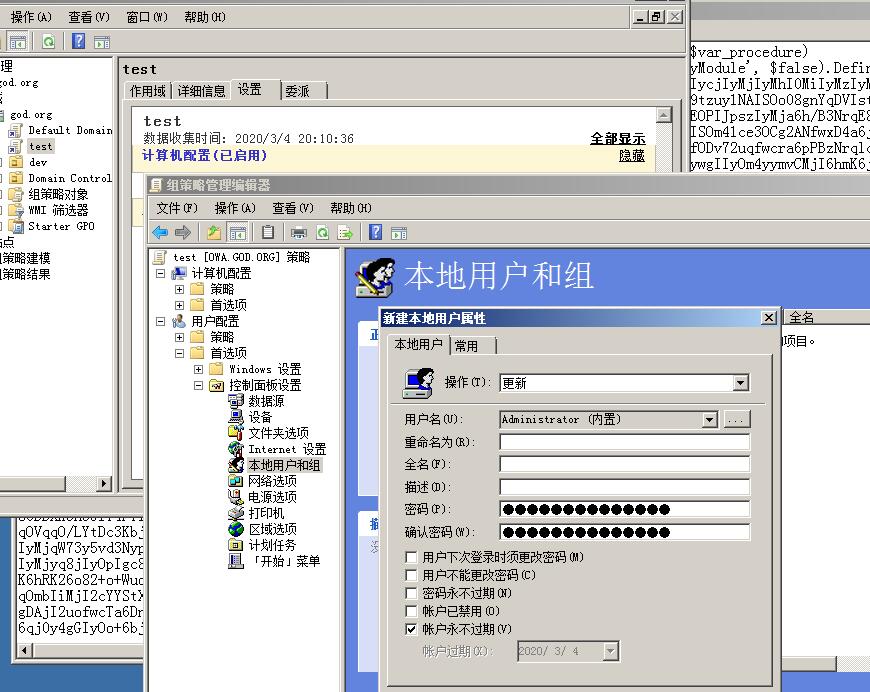

编辑->用户配置->首选项->控制面板->本地用户和组

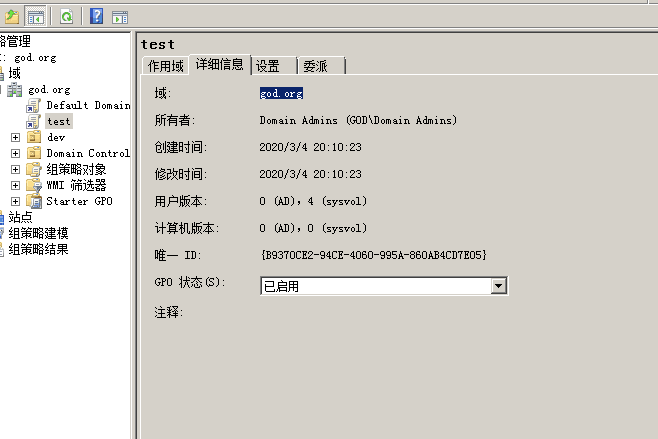

设置好对象权限等,可以在详细信息中看到唯一ID,在共享文件的策略文件家中,会有一个以这个ID命名的文件夹,包含了策略有关内容。域内主机重新登陆就可以生效。

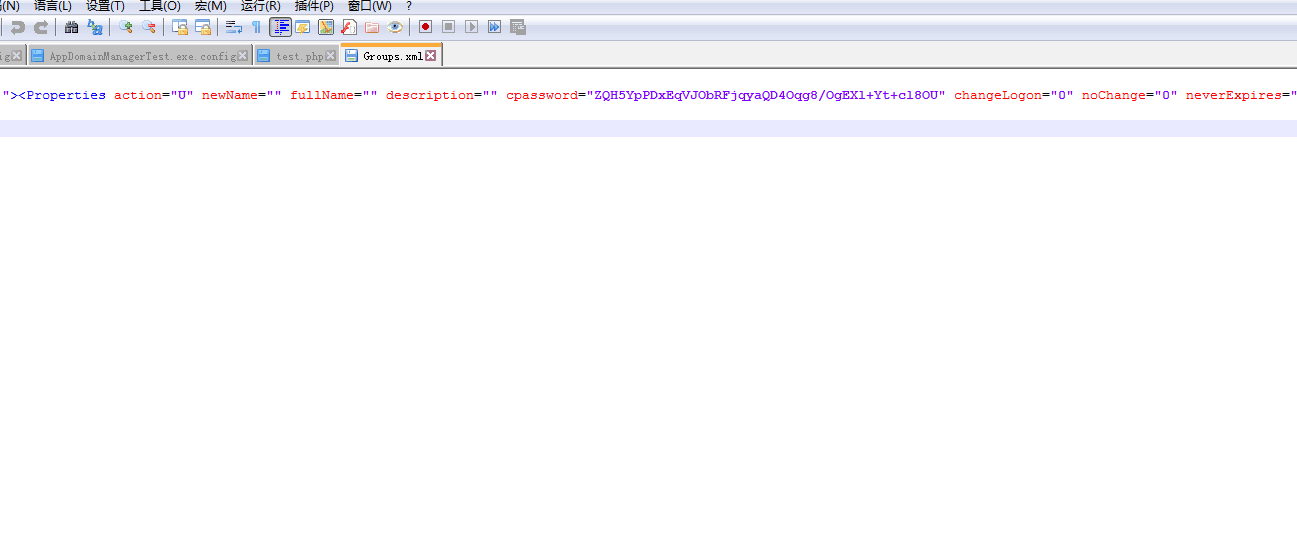

登陆域内主机,访问\domain\SYSVOL\domain\Policies{ID}\User\Preferences\Groups,里面会有一个Group.xml,若未打过补丁,xml文件中会包含cpassword属性。

这样是可以利用的。

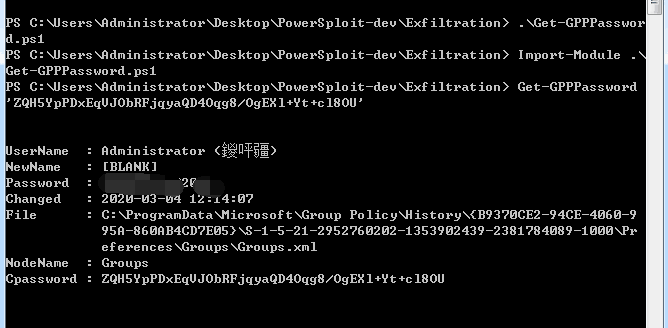

还原Groups.xml中的密码

密码是经过AES 256加密保存的,由于微软公开了私钥,我们可以通过工具对密码进行还原,我这里测试的是powersploit。

利用powersploit中exfiltration下的Get-GPPPassword,可以解密还原密码。

利用GPO实现域内主机计划任务执行

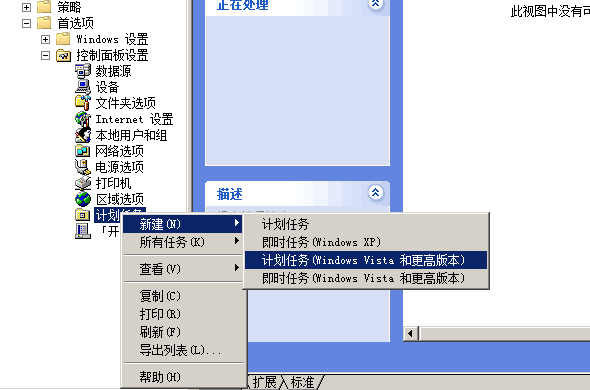

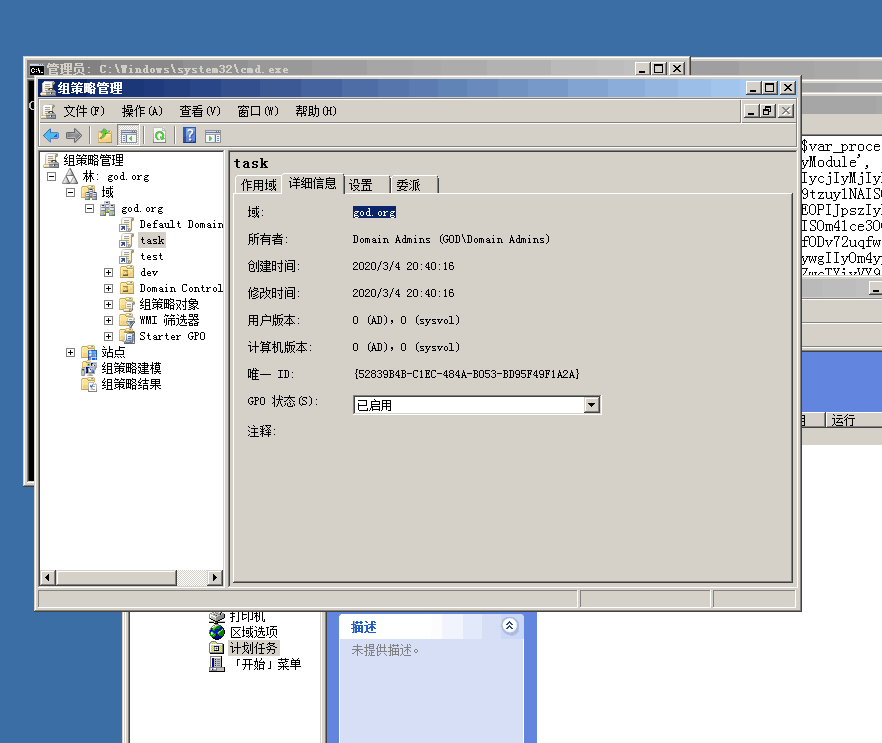

前面步骤类似修改密码的步骤,创建一个新的GPO,编辑->用户配置->首选项->控制面板->计划任务->新建。

这里除开版本有两种任务计划和即时,即时任务每次刷新就会执行,两者选一个测试即可。

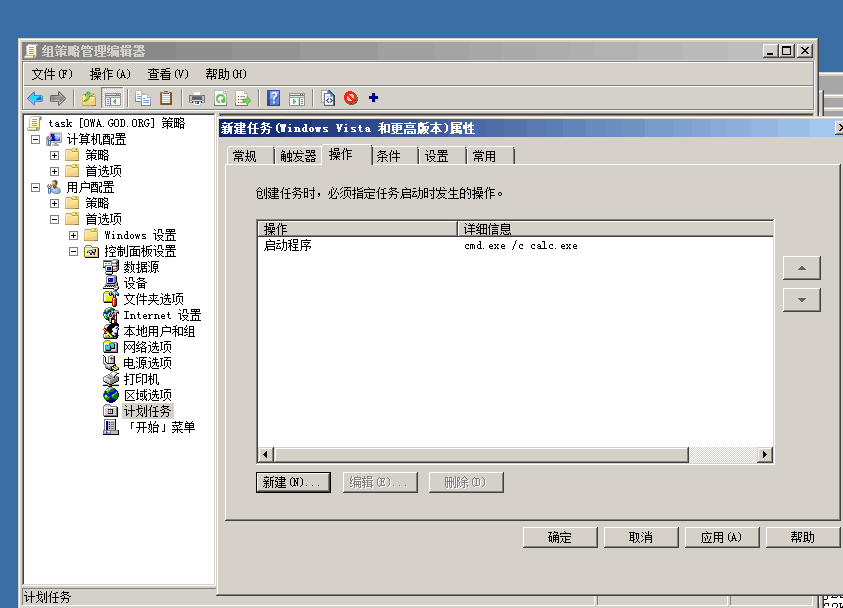

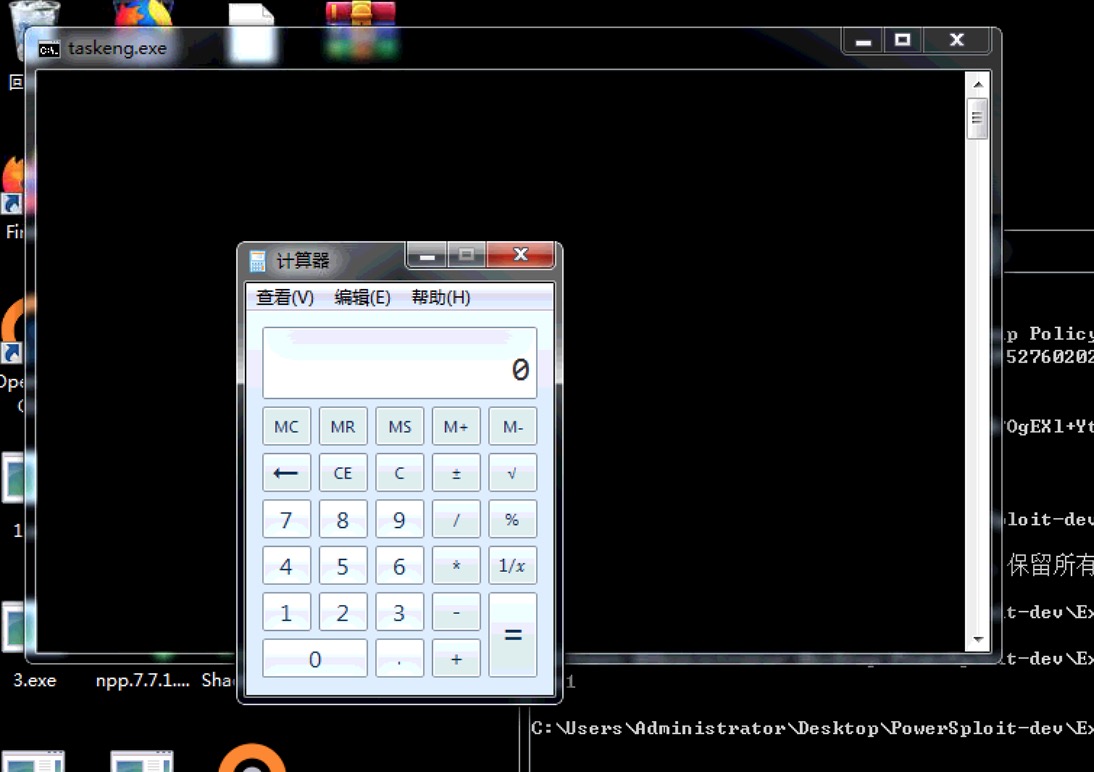

我这里弹个计算器就完事了。

同样的也是有一个唯一ID。

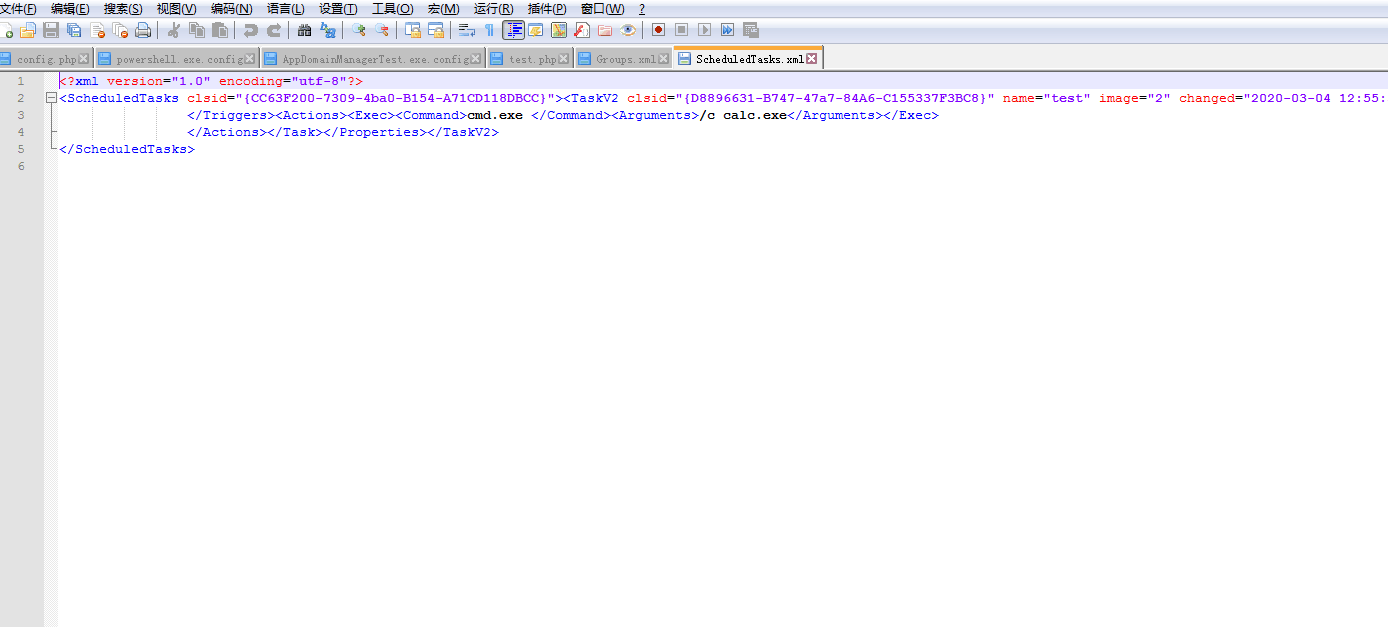

在共享文件价对应目录下会有ScheduleTasks.xml文件,里面包含了计划任务的配置信息。

然后为了快点,客户端直接强制更新。

gpupdate /force

然后就可以看到执行任务了。

参考

https://3gstudent.github.io/3gstudent.github.io/%E5%9F%9F%E6%B8%97%E9%80%8F-%E5%88%A9%E7%94%A8GPO%E4%B8%AD%E7%9A%84%E8%AE%A1%E5%88%92%E4%BB%BB%E5%8A%A1%E5%AE%9E%E7%8E%B0%E8%BF%9C%E7%A8%8B%E6%89%A7%E8%A1%8C/

https://3gstudent.github.io/3gstudent.github.io/%E5%9F%9F%E6%B8%97%E9%80%8F-%E5%88%A9%E7%94%A8SYSVOL%E8%BF%98%E5%8E%9F%E7%BB%84%E7%AD%96%E7%95%A5%E4%B8%AD%E4%BF%9D%E5%AD%98%E7%9A%84%E5%AF%86%E7%A0%81/